Categorías

- Networking

- Switch LAN

- Red Optica Pasiva

- Switch PoE

- Media Conversion

- LAN Inalambrico

- Seguridad de Red

- Red periférica

- Industrial Ethernet

- Almacenamiento - NAS

- Accesorios

- Telefonía IP

- NVR

- DVR

- Software

- Servidores de Video

- Control de Acceso

- Outlet IPSHOP

- Todos Los Productos

- Controladores IP

- Discos Duros

- Sistemas de Alarma

- Monitores Profesionales

- Cámaras de Seguridad

- Cámaras IP

- Cámaras IP Bullet Interior

- Cámaras IP Bullet Exterior

- Cámaras IP Domo Interior

- Cámaras IP Domo Exterior

- Cámaras IP Speed Domo

- Cámaras IP PTZ (Pan - Tilt - Zoom)

- Cámaras IP 360° Fisheye / ojo de pez

- Cámaras IP Industriales

- Cámaras IP Pinhole

- Cámaras y Encoders con Analítica de Video

- Cámaras IP WiFi

- Cámaras IP H.265

- Cámaras IP Mobile Domo

- Cámaras IP LPC

- Cámaras IP Cube

- Cámaras IP Multisensores

- Cámaras IP Conteo de personas

- Cámaras IP 180° Panorámica

- Cámaras IP tipo Box

- Cámaras IP Térmicas

- Cámaras Análogas

- Cámaras Análogas HD

- Cámaras IP

- DVR HD

- Intercomunicadores

- Video receptor

- KIT oferta

Hikvision Descontinua Servicio Online

Hikvision ha declarado que descontinuará su servicio en línea, unos días después de que el informe de Vulnerabilidad de Seguridad en la Nube de Hikvision de la IPVM se descubrió. El movimiento brusco, incluyendo el bloqueo de los inicios de sesión en pocas semanas, está preocupando a muchos concesionarios en medio de problemas de seguridad en curso con el servicio.

Decidido a descontinuar

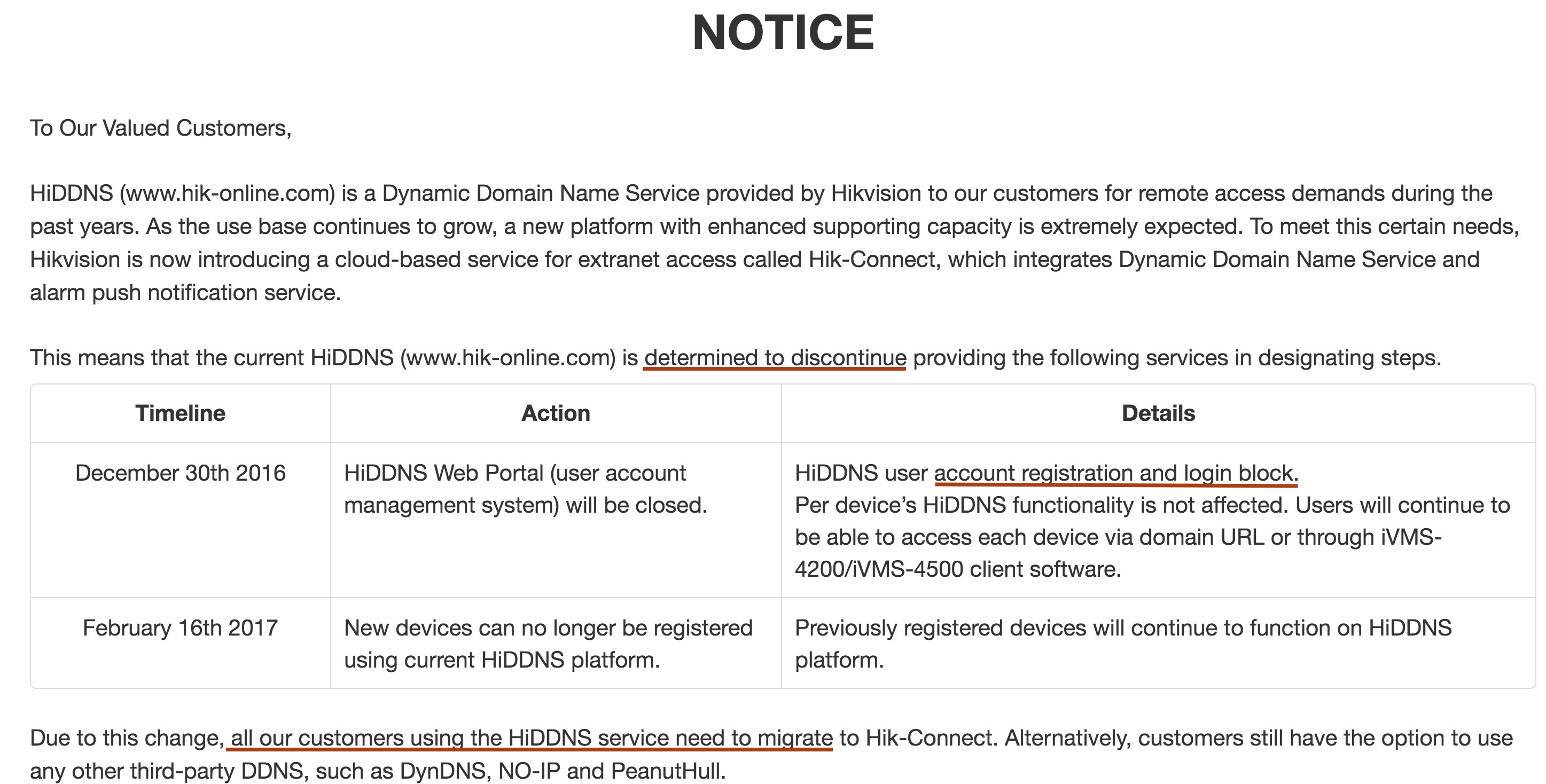

Hikvision publicó un 'aviso' a los usuarios que inician sesión en el servicio declarando que "todos nuestros clientes que utilizan el servicio HiDDNS necesitan migrar" y que en menos de 3 semanas (30 de diciembre), los inicios de sesión del sistema serán bloqueados. El aviso se copia a continuación:

Esto ha causado preocupación y confusión entre los distribuidores de Hikvision.

•No se ha realizado ningún correo electrónico o anuncio oficial, sólo el aviso emergente al iniciar sesión en el sistema.

•El anuncio es de China / HQ y sufre de varios problemas gramaticales

•Errores que hacen que sea difícil de leer, por ejemplo, "A medida que la base de uso continúa creciendo, una nueva plataforma con capacidad de soporte mejorada es muy esperada.

•Este servicio es importante para muchos distribuidores de Hikvision para facilitar el acceso remoto. El rápido "bloque de inicio de sesión" plantea problemas operativos.Problemas de Seguridad

Hik-online.com ha sufrido una serie de problemas de seguridad. La más grande, que Hikvision nunca ha reconocido públicamente, es una vulnerabilidad que le permitió a un "atacante tomar remotamente el servidor". Esa vulnerabilidad, según el investigador que la descubrió, se ha resuelto.

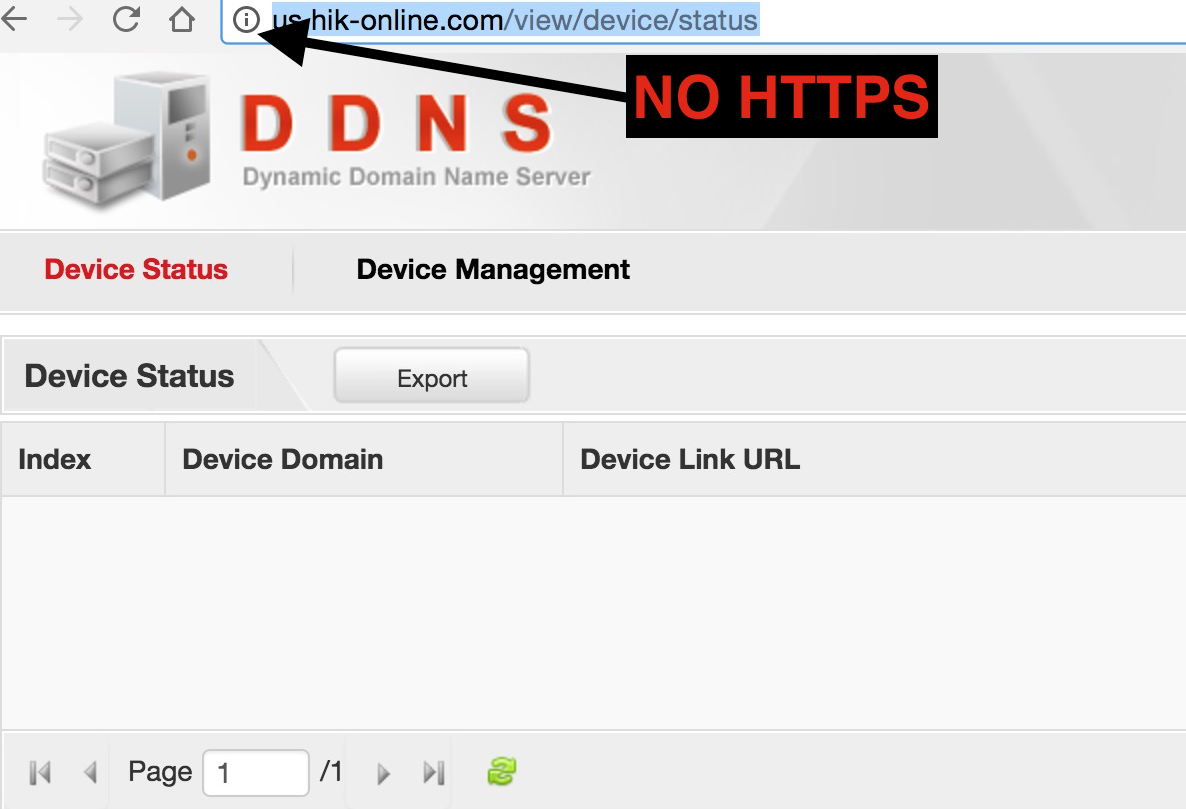

Sin embargo, una serie de otras vulnerabilidades continúan existiendo. Por ejemplo, el servicio no utiliza HTTPS en absoluto, no para el registro ni cuando está conectado a la cuenta de uno como se muestra a continuación:

El no utilizar HTTPS para este servicio viola los principios básicos de seguridad de la información.

Además, Hik-online.com tiene una vulnerabilidad que permite obtener una lista de todos los dispositivos / direcciones IP conectadas, incluyendo cada nuevo dispositivo agregado. Las solicitudes de http://www.hik-online.com/{number} se redirigen a la dirección IP del dispositivo, sin necesidad de autenticación. Todo lo que un atacante necesita hacer es ejecutar un script a través de los números, reuniendo las direcciones IP conectadas. El gif a continuación muestra cómo Hik-online.com redirige desde el número introducido a las direcciones IP:

Esto proporciona una lista maestra de probablemente cientos de miles de dispositivos Hikvision que están públicamente disponibles en Internet. De las pruebas que realizamos, ~ 3% de los números escaneados devolvieron las direcciones IP disponibles de Hikvision, muchas de las cuales eran puertos de numeración alta, incluso si los distribuidores pensaban que esto ayudaría a oscurecer los dispositivos de escaneo, la vulnerabilidad de Hikvision socava eso.Ahora Hikvision quiere acceso a la red interna.

Como sustituto de esto, Hikvision recomienda Hik-connect (ver: Hikvision Cloud Service (Ezviz / HikConnect) probado). Este servicio ya no necesita que la dirección IP del dispositivo Hikvision se haga pública (a través del reenvío de puertos, etc.). No hacer el dispositivo público es bueno.

Sin embargo, ahora Hikvision utilizará un túnel dentro de su red interna, a través del firewall de uno. Esto requerirá la confianza de que Hikvision no tiene vulnerabilidades de seguridad en este servicio (un desafío dado las muchas vulnerabilidades en el actual) y que Hikvision no lo usará indebidamente.

"Llamando a China"

Una crítica cada vez mayor es que las cámaras de Hikvision están 'llamando a casa'.

Lo que está ocurriendo técnicamente es que muchas nuevas cámaras de Hikvision están siendo activadas de forma automática, y sin la confirmación del usuario, el teléfono de casa de Hik-connect (ver Hikvision 'Phone Home' plantea temores de seguridad). Al menos para los dispositivos Hikvision de Norteamérica, se programan automáticamente para llamar a casa de Amazon Web Services (AWS), aunque dado que es Internet, una vez que se establece el acceso a través de AWS, se puede acceder desde cualquier lugar: China, Chile, Etc.Esta "característica" del teléfono casero auto es extremadamente infrecuente dentro de la vigilancia video y ningunos de los competidores principales de Hikvision (por ejemplo, Avigilon, Axis, Bosch, Dahua, Samsung / Hanwha, Panasonic, etc., etc.) hacen esto. De hecho, el 95% de los encuestados dicen que prefieren no tener ninguna característica de inicio de teléfono habilitada automáticamente (345 encuestados).

Ahora, sin embargo, llamando a casa a su servicio es el camino de migración recomendado por Hikvision.

Retos Hikvision 2016

Hikvision ha crecido fenomenalmente en el extranjero en los últimos años.2015 tuvo su primer gran desafío como una serie de problemas de seguridad, incluyendo un ingeniero de Hikvision que copia el malware de un foro en línea en su aplicación móvil de producción, sacudió a la compañía.

El principal desafío de 2016, por el contrario, fue que la gente aprendiera que Hikvision es una compañía estatal de China, y luego que Genetec los expulsara, seguido por una embajada de Estados Unidos que retira Hikvision.

Ahora, Hikvision termina 2016 con un gran reto con su servicio en línea / cloud. La compañía todavía tiene recursos inmensos de sus proyectos domésticos de China más $ 6 mil millones en fondos recientes del gobierno de China comprometidos. Sin embargo, estos problemas de seguridad continuados más las preocupaciones de control del gobierno de China se combinan para el mayor desafío de Hikvision todavía.

Fuente: https://ipvm.com/reports/hikvision-online13/12/2016 13:01:03Tweet

QNAP presenta QTS 4.5.2, que mejora SNMP y añade compatibilidad con SR-IOV e Intel QAT, y el adaptador de red a 100GbE mar 15, 2021 QNAP lanza QVR Elite, una solución de vigilancia basada en la suscripción disponible a partir de 1,99 USD al mes mar 8, 2021 Nueva interfaz Web para NVR Vivotek (Beta) ene 12, 2021 Perspectiva de los controles de Aforo en 2021 ene 8, 2021 IKLab: Presente en Plebiscito 2020 con IKCount en Lo Barnechea. nov 11, 2020